É uma oportunidade de detectar o fato de uma entrada não autorizada em um objeto e relatar oportunamente a respeito, a fim de prender ou assustar os ladrões. O sistema eletrônico de segurança é projetado para complementar o conjunto mínimo de equipamentos de proteção mecânica. Além disso, se você estiver em casa, esse sistema pode não funcionar totalmente e oferecer segurança, por exemplo, apenas à noite.

O sistema de segurança usado para prevenir intrusão ou roubo consiste em:

- Equipamento de controle de acesso, que é projetado para confirmar a entrada na área protegida;

- Dispositivos de detecção de intrusão, projetado para detectar uma intrusão e processar as informações recebidas dos sensores;

- Equipamento de controle remoto sistema de segurança, que serve para desabilitar remotamente a segurança por pessoas autorizadas a fazê-lo. Os meios de controle remoto são linhas telefônicas, comunicação de rádio ou um canal especial;

- Sistemas de televisão, transmitir sinal de vídeo para um centro de rastreamento especializado. O operador que recebe o alarme, seguindo as instruções, toma as decisões adequadas, acordadas com o responsável do local protegido;

- Sistemas de telesegurança,... A partir do momento em que se inicia a vigilância televisiva, a entidade responsável pela telesegurança deve ter permissão para acessar o território do objeto protegido quando o sistema de segurança for acionado.

Sensores de detecção.

O objetivo dos sensores de detecção é relatar ao console:

- Sobre a presença de pessoas escondidas no objeto guardado;

- Intrusão na área protegida;

- Danos às barreiras à intrusão (venezianas, janelas, respiros, portas, vãos envidraçados, etc.);

- Penetração através de um telhado, teto, paredes ou piso danificados.

Por localização, os sensores podem ser classificados em:

- periférico, quem fiscaliza a área externa (cercas, cercas, becos);

- perimétrico proteger as paredes da propriedade protegida. Em instalações residenciais, esses detectores estão localizados, como o nome indica, ao longo do perímetro: em paredes, divisórias, venezianas, entradas, etc .;

- interno detectores destinados a monitorar certas áreas ou objetos especialmente valiosos (corredores, quartos, escadas, cofres, caixas com documentos).

Existem diferentes tipos de detectores:

- Abrindo detectores abrir o circuito de segurança durante a penetração normal, nomeadamente através de uma porta, janela;

- Detectores de destruição via de regra são montados em divisórias (detectores de choque, vibração ou quebra de vidros);

- Os detectores de movimento são normalmente usados para monitorar movimentos em áreas que não eram cobertas pelo controle de entrada (barreiras infravermelhas em corredores, raios infravermelhos em becos).

Sensores de abertura.

O objetivo dos sensores de abertura é relatar qualquer tentativa de intrusão não autorizada através de portas, janelas ou venezianas.

Existem sensores de abertura projetados para:

- janelas, portas;

- persianas;

- persianas enroláveis (com acionamento manual ou motor);

- portas de garagem.

O sensor de abertura é frequentemente instalado em aberturas que conduzem à escada e nas portas de salas protegidas, a menos que a observação seja realizada por algum outro tipo de dispositivo (por exemplo, um detector de movimento infravermelho).

Alguns sensores usam dois pares de condutores: um em um monitoramento automático ou circuito de proteção automática projetado para monitorar constantemente violações intencionais de integridade de cabos (sinal ativo ou não).

Vantagem.

O sensor de abertura é muito econômico e confiável na operação.

A instalação de um detector de abertura requer a presença de um cabo que deve estar em harmonia com a decoração interior, exceto nas situações em que os sensores são montados nos frisos de portas e janelas. Nesse caso, é melhor usar dispositivos embutidos na moldura da porta ou janela.

Projeto.

Os sensores de abertura são de contato elétrico (interruptores simples, por exemplo, interruptores de limite usados na produção) ou de contato magnético (neste caso, um ímã fecha duas placas de metal finas).

Um sensor de contato magnético é frequentemente chamado de controlado magneticamente, de acordo com a natureza de seu contato elétrico (uma chave com contato controlado magneticamente é uma chave de palheta). Esse tipo de contato é mais comumente usado em sistemas de segurança.

O sensor de contato magnético consiste em duas partes:

- um deles - o próprio contato - um reed switch fixado em um elemento fixo da entrada protegida (porta ou janela);

- a outra contém um ímã que faz o contato elétrico funcionar. Ele é colocado em uma parte fixa de uma porta, janela, etc.

Quando as duas partes do sensor estão uma contra a outra, o ímã atrai a placa móvel do contato elétrico, que se fecha. Pelo contrário, se a porta ou janela for aberta, o afastamento do íman leva à quebra do contacto e ao disparo de um alarme (também existem modelos com um tipo de contacto normalmente fechado).

Sensores de destruição.

A tarefa dos sensores de destruição é transmitir informações sobre o impacto físico sobre qualquer obstáculo (remoção de vidros, destruição de paredes com materiais improvisados), arremesso de cerca, etc.

Sensor de vibração com contato mecânico.

Este sensor é freqüentemente usado.

Existem dois tipos principais:

- Um sensor com uma placa de metal fina e flexível. Um peso inercial móvel é fixado nesta placa de metal, e um parafuso de pressão que passa pelo peso fornece a regulação da elasticidade do contato. Com o aumento da pressão do parafuso no contato fixo, a sensibilidade do sensor aos choques diminui; com a diminuição da pressão do parafuso, a sensibilidade aumenta;

- A sensibilidade é determinada pelo tempo que o contato abre ao ricochetear um no outro.

Detectores de quebra de vidro.

O princípio de operação dos sensores de quebra de vidro é responder a vibrações com uma frequência de aproximadamente 15.000 Hz, ou a vibrações de alta frequência produzidas durante a quebra ou corte do vidro.

O sensor eletromecânico é colocado em um frasco lacrado, seus contatos são feitos na forma de dois fios elétricos, os quais são meio imersos em mercúrio. Oscilações que ocorrem quando o vidro quebra inicia o fechamento de contato elétrico de curto prazo.

Um sensor acústico é necessário para capturar vibrações com uma frequência de cerca de 1500 Hz. Essas vibrações aparecem se um impacto físico (destruição) é realizado nas partições de vidro. O sinal, que é captado pelo microfone, é amplificado e analisado em um circuito eletrônico conectado ao sensor.

Sensor piezoelétrico- devido à sua alta seletividade, é mais preciso. Ele não responde a baixas frequências que podem ocorrer ao bater no vidro. Mas, como o vidro não está quebrado, o sinal do sensor não é transmitido para o circuito eletrônico e isso evita o falso acionamento do sistema de proteção. Mesmo que um transporte muito pesado tenha passado ou um avião tenha voado, e tudo isso tenha causado uma forte vibração do vidro, o sistema não funcionará.

Sensores de impacto na parede.

Sensores piezocerâmicos ou sísmicos tornar possível corrigir a penetração não autorizada através de uma divisória ou parede usando ferramentas mecânicas ou térmicas. Esses sensores são geralmente montados de forma permanente nas paredes principais das instalações ou divisórias, ou fixados na parede do cofre. Um receptor piezocerâmico converte as vibrações mecânicas em um sinal com frequência de vários quilohertz, que é processado por um circuito elétrico, e já determina o grau de alarme.

Transdutores com condutores de fita são uma grade de fios elétricos ou condutores de fita embutidos ou colados em uma partição protegida. A violação da integridade de um dos fios ou tiras do circuito aciona o alarme.

Sensores de cabo para deformação ou destruição de uma partição são usados, como regra, para proteger um circuito externo, por exemplo, uma cerca. Caso a integridade da grade seja violada, é registrada a alteração da constante dielétrica do cabo coaxial, que neste caso é utilizado como sensor. Este desenho permite não só compreender que houve uma violação da integridade da treliça ou vedação, mas também determinar com precisão o local onde isso aconteceu.

Sensores de deslocamento.

O objetivo do sensor de movimento é registrar o movimento de todas as pessoas autorizadas ou infratores em locais como um corredor, escada, varanda, perto de objetos estratégicos, ou onde não há proteção convencional para portas, janelas, etc.

Sensores de pressão.

Este é outro tipo de sensores de contato elétrico.

Sensor de chão pode ser visível ou sob o tapete. O peso da pessoa pressiona o tapete de contato e isso desencadeia o contato elétrico. O sinal vai para o console de segurança.

Tapetes de fita, sensíveis à pressão, são geralmente usados para proteger locais estrategicamente importantes, como o topo da cerca, balaustrada, parapeito de varanda, espaço entre quadros de janela. Quando pressionado no tapete de tiras, um contato elétrico é acionado.

Sensores fotoelétricos da passagem.

Sensores deste tipo permitem proteger simultaneamente várias passagens localizadas no mesmo plano. Os feixes de luz são focados em fotocélulas e usados dentro da sala. Caso o feixe de luz seja interrompido, ou seja, uma pessoa o atravesse, o alarme anti-roubo é acionado.

Sensor infravermelho de tipo ativo consiste em um emissor e receptor de luz infravermelha, que o olho humano não consegue ver. Eles podem ser instalados em ambientes internos e externos, mas quando usados em ambientes internos, a iluminação artificial pode interferir. Portanto, é necessário utilizar filtros passivos e ativos correspondentes às características técnicas. Ao usar sensores ao ar livre, é necessário excluir a possibilidade do aparecimento de orvalho, gelo na ótica dos sensores.

Um obstáculo intransponível pode ser formado por vários feixes infravermelhos (por exemplo, na frente de um grande vidro de uma loja) ou pela reflexão múltipla de um feixe entre duas superfícies, como entre as paredes de um corredor).

Barreiras de microondas de microondas consistem em transmissores e um receptor, separados por centenas de metros um do outro. Barreiras de microondas de microondasé mais lógico usá-lo para instalações industriais. O sinal eletromagnético é transmitido por uma antena direcional em direção ao receptor. Se um estranho estiver presente no campo eletromagnético, o sinal recebido pelo receptor é enfraquecido e isso leva a um alarme. A frequência de oscilação do emissor é de cerca de 10 GHz. Este é exatamente o compromisso entre a confiabilidade do reconhecimento e a segurança, que evita falsos alarmes do sistema. Às vezes, um sinal com uma frequência de 2,5 GHz é usado, então ocorre a penetração excessiva de radiação através dos defletores.

Sensores infravermelhos passivos também usado para criar barreiras invisíveis ao olho humano. Nesse caso, são necessárias lentes especiais com receptor passivo de raios infravermelhos, capaz de receber radiação térmica do corpo humano. Esses sensores são usados, via de regra, como detectores de movimento, mas, no nosso caso, o sistema de lentes forma uma cortina infravermelha - uma armadilha que recebe os raios infravermelhos de todas as direções de observação.

Sensores de rastreamento volumétrico.

Sensores de vigilância são projetados para detectar um estranho em um espaço confinado. Eles são mais frequentemente chamados de detectores de presença ou detectores de movimento e são classificados nos seguintes tipos:

- Acústico

- Sensores infravermelhos passivos

- Sensores ultrassônicos

- Radares de micro-ondas

- Sensores combinados (microondas e infravermelho).

Sensores infravermelhos equipado com detector piroelétrico (PD), que converte as vibrações térmicas (lembre-se que o corpo humano sempre emite calor e é fonte de radiação térmica infravermelha) em elétricas. Além disso, o PD é estruturalmente combinado com várias lentes, a fim de fornecer a digitalização de tantos

Sensores ultrassônicos contêm módulos de um emissor ultrassônico e do mesmo receptor. A frequência mais comum é de 40 kHz, no entanto, dependendo do fabricante do dispositivo. Essa frequência pode variar de 22 a 40 kHz. A operação desses sensores é baseada no efeito Doppler, que mede a diferença nas frequências de uma onda sonora quando ela é refletida por qualquer corpo em movimento. Devido ao fato de os receptores ultrassônicos serem muito seletivos, mudanças na frequência transmitida pelo transmissor atenuam o sinal recebido. A perda de sinal é analisada pelo circuito eletrônico que atende os módulos, que determina as condições de acionamento do relé de alarme. O alcance dos sensores ultrassônicos é de aproximadamente 9-15 m. Devido às suas propriedades físicas, as ondas ultrassônicas não atravessam paredes e divisórias.

Princípio de operação sensores de microondas também com base no efeito Doppler. São sensores ativos com emissor e receptor montados no mesmo invólucro e sintonizados para uma frequência de micro-ondas ultra-alta de 10 GHz. O principal componente dos sensores de microondas é o módulo transmissor / receptor. O ângulo do campo de monitoramento dos sensores é geralmente de 90 graus e mais até 150, e seu alcance se estende por várias dezenas de metros. As ondas de micro-ondas não penetram nas paredes grossas de concreto e nas divisórias de ferro, mas podem penetrar no vidro e nas paredes finas. Portanto, movimentos na periferia da área protegida podem causar falsos acionamentos do sistema. Nesse caso, vale a pena limitar a potência do transmissor ou fazer uma cerca opaca em torno do perímetro da área protegida. Benefícios podem ser derivados deste inconveniente, a saber: implementar um sinal de alarme informando sobre a aproximação de um objeto à área protegida. Basicamente, os sensores de micro-ondas estão protegidos contra interferências elétricas industriais e interferências de rádio, bem como da possibilidade de iluminar o receptor de micro-ondas com uma fonte externa de micro-ondas.

Detectores de sensores combinados(infravermelho e microondas) foram criados para aumentar a confiabilidade na detecção da presença de qualquer objeto indesejado na área monitorada e para eliminar alarmes falsos. Os detectores de sensores combinados podem mitigar alguns dos defeitos inerentes aos sensores individualmente (o problema de alterar a temperatura ambiente para sensores infravermelhos e defletores opacos para microondas). A desvantagem de tais detectores é o alto custo, bem como a limitação do campo de observação à área comum aos dois tipos de dispositivos. No entanto, essa tendência está levando à criação de sensores ultrassônicos e infravermelhos combinados. Um instalador engenhoso pode combinar os parâmetros de alarmes diferentes para aumentar a confiabilidade de todo o sistema.

Ponto central.

O console central pode ser chamado de cérebro e coração do sistema de proteção. Suas principais tarefas:

- processamento de informações recebidas por sensores;

- alimentação de sensores se necessário (controle remoto com fio);

- monitorar o bom funcionamento dos sensores e conexões;

- controle de som, luz e alarmes remotos.

A estrutura do console central.

O console central deve incluir:

- várias zonas ou níveis de detecção para poder monitorizar continuamente, em particular na periferia, quando as pessoas estão presentes na sala (por exemplo, durante o dia). Por motivos de segurança, é aconselhável deixar a guarda ligada à noite. Também é possível se beneficiar de um atraso de tempo de apenas entrada / saída;

- entrada denominada "24/24 horas". É usado para monitorar o funcionamento dos sensores 24 horas por dia. Enquanto a proteção está em modo standby, a entrada permite verificar a operacionalidade do sensor ou alarme (se há rompimento nos fios de conexão, se a sirene está entupida com espuma de poliuretano). Graças a esta entrada, você também pode implementar um sistema de aviso técnico (sobre incêndio, vazamento de água, falha de freezer, etc.);

- o período de atraso, que corresponde ao tempo de saída da área protegida da pessoa que liga o sistema. Esta opção nem sempre é útil, pois o sistema pode ser colocado em modo de segurança através do controle remoto via rádio ou de um gatekeeper eletrônico externo;

- saída para sirene externa com temporizador de desligamento (duração máxima 3 min);

- saída adicional para sirene interna com duração de 10 minutos, saídas de relé 1RT e 2RT para controle de vários tipos de sinalização (baliza intermitente, aviso telefônico, segunda sirene, etc.);

- saída adicional para indicador de luz (como um farol ou estroboscópio);

- saída para emitir um comando para um transmissor de alarme externo;

- discador de telefone interno ou externo;

- poderosa fonte de alimentação capaz de alimentar detectores e alarmes. Em particular, deve garantir o funcionamento das sirenes, cujo consumo de energia é bastante elevado.

O recurso de energia da bateria deve ser suficiente para a operação de longo prazo do sistema. Freqüentemente, por razões de economia, o sistema de segurança não está equipado com essa bateria. Não hesite, escolha a maior capacidade de bateria.

Um caso especial de sistema de segurança sem fio.

O termo "sistema de segurança sem fio" refere-se a uma família de dispositivos de proteção com comunicação eletromagnética entre componentes ou comunicação de rádio. Cada elemento do sistema de vigilância é isolado e se comunica com o painel de controle por meio de sinais de rádio. Essa conexão sem fio pode existir mesmo na ausência de uma fonte de alimentação de 220 V.

Vantagem do sistema de segurança sem fio:

- separação da instalação;

- instalação rápida;

- desmontagem rápida, se necessário.

Esses recursos geraram muito interesse nesses sistemas por parte de um grande número de indivíduos. A rápida montagem e desmontagem é muito atraente para pessoas que alugam apartamentos e pessoas que mudam frequentemente de local de residência.

As diferenças em relação aos sistemas tradicionais de segurança com fio são as seguintes:

- falta de conexões de cabos;

- facilidade de montagem e instalação;

- comunicação sem fio entre o console e dispositivos de alarme periféricos (sirenes e dispositivos de sinalização luminosa);

- fonte de alimentação autônoma de sensores de baterias e alarmes - da rede elétrica ou acumuladores;

- a necessidade de verificar periodicamente as comunicações de rádio e controlar a ausência de reinicialização dos receptores em decorrência de seu "atordoamento" sob a influência de fontes externas;

- baixa compatibilidade entre produtos de diferentes fabricantes.

Ligando o sistema.

O painel de segurança pode ser acionado através do hardware embutido (chave mecânica ou teclado eletrônico) ou remotamente (chave mecânica ou eletrônica). No momento do arranque, a central deve informar com um sinal luminoso ou sonoro da presença de um sensor avariado ou da existência de uma condição de alarme (porta não hermeticamente fechada, janela aberta).

Controle remoto.

A chave do controle remoto e sua instalação devem estar em conformidade com um alto nível de segurança. Na verdade, se um ladino inteligente tiver a capacidade de controlar o gatekeeper eletrônico, isso levará a um rápido desligamento de todo o complexo de segurança. Por isso, o invólucro do dispositivo que aciona o sistema de segurança deve possuir autoproteção, que funciona como um alarme quando é feita uma tentativa de desmontagem ou abertura do invólucro.

A fechadura eletrônica deve mostrar o estado do sistema de segurança usando um ou mais indicadores. Além disso, a qualidade da caixa e sua estanqueidade devem ser altas, uma vez que está exposta à umidade e ao envelhecimento. Os sistemas com fio também podem ter uma chave controlada por rádio.

Atraso de tempo ao entrar.

À primeira vista, esse sistema parece arcaico, mas se usado corretamente, é muito confiável, pois está protegido de desligamento externo.

Com efeito, a exploração competente pode combinar o tempo de atraso da entrada com o código discado. Na verdade, a exploração inteligente pode combinar o atraso de tempo de entrada com o código discado. Por exemplo, um sensor de abertura de porta de entrada é combinado com um retardo de tempo para entrar no sistema, e o acesso ao dispositivo de entrada de chave é possível quando a porta está aberta. Você pode colocar detectores de movimento infravermelho (começando pela porta) conectando-os ao circuito de inicialização direto do sistema. Como você permanece fora da porta, os sensores de movimento não irão detectá-lo.

Ao enfiar a mão pela abertura entre o batente da porta, você pode desligar a vigilância. E, finalmente, se um estranho abrir a porta e tentar desativar a fechadura, o sistema de retardo funcionará após alguns segundos; se ele passar pela porta sem uma chave, isso será imediatamente registrado pelo sensor de movimento. E então, se você cuidar de colocar uma sirene interna acima da porta, o intruso ficará surdo com o alarme.

Religamento automático.

O religamento automático tem efeito a partir do momento em que o alarme é acionado. Se a causa do alarme foi eliminada, todo o sistema deve ser reinicializado para retomar o monitoramento.

Por outro lado, se a causa do desligamento não foi eliminada, a reinicialização não é permitida. A sirene interna fica ativa por dez minutos, após os quais o sensor ou a zona com a qual está conectado será desabilitado.

Proteção automática.

A proteção automática, seja de autodefesa, anti-adulteração, é projetada para detectar danos deliberados ou mau funcionamento interno do dispositivo de segurança. As caixas dos sensores, sirenes, chaves são equipadas com microinterruptores (1 RT) utilizados no circuito de autoteste. Um dispositivo com fio usa um cabo multicore para conexão. Nesse caso, as conexões são duplicadas e um par de fios é usado para o circuito de autoteste. Se o cabo for cortado, o circuito será interrompido e o sinal será ligado.

Dispositivos de alarme.

Os meios de sinalização dos sistemas de segurança são usados para:

- atrair a atenção de transeuntes próximos (vizinhos, patrulha);

- para ter um efeito psicológico no agressor, que, tendo medo de começar a carregar os pés.

O estado de pânico de alguém de fora também é causado pelo impacto:

- sinal sonoro de alta potência de alarmes internos ou externos;

- sinalização luminosa perceptível, permitindo identificar rapidamente o local onde está ocorrendo o roubo.

Dispositivos de sinalização (sirenes, indicadores luminosos) estão permanentemente conectados à fonte de alimentação do sistema de segurança. No entanto, eles também têm uma bateria embutida para manter a energia quando os cabos correspondentes são cortados. No entanto, a sirene responderá imediatamente se ocorrer um circuito aberto no circuito de controle automático ou se o contato de proteção automática for acionado.

Sereias.

Sirene interna

A sirene interna tem a função de assustar o criminoso, causando-lhe o pânico e uma vontade irresistível de fuga. A alta potência e o som estridente não permitem que o intruso pense com clareza. O som da sirene é simplesmente insuportável para o ouvido humano.

Requisitos para uma sirene interna:

- a bateria interna, que é carregada a partir da alimentação da central de segurança, deve garantir a autonomia da sirene;

- a sirene deve ser acionada quando seus fios quebrarem;

- a autonomia da sirene deve ser mantida por 3 minutos com sinal sonoro de 90 dBA à distância de um metro;

- o poder da sirene é grande, o som é estridente;

- o local de instalação da sirene é de difícil acesso e deve permitir que o som se espalhe livremente pelo prédio (não esconda a sirene em um armário);

- a caixa do dispositivo deve ser protegida contra adulteração

Em muitos casos, é importante instalar um sistema de controle de acesso ACS, nossos especialistas o ajudarão a escolher a melhor opção de equipamento.

A confiabilidade dos resultados do controle das unidades de caixa de mancal é alcançada tanto devido à alta precisão na medição da temperatura da superfície da unidade controlada, quanto pela alta precisão na determinação dos limites da área controlada. Alta precisão na determinação dos limites da área controlada é fornecida por um sensor diferencial posicional DPD-01 desenvolvido especialmente para o sistema ADK-B (Fig. 5). Os principais parâmetros do sensor são fornecidos na tabela. 1.

Arroz. 5. Visão externa do sensor spot da roda do trilho

Tabela 1. Principais características técnicas do sensor DPD-01

|

Parâmetro |

Significado |

|

Faixa de trabalho das velocidades de passagem do trem, km / h |

0 ... 300 |

|

Comprimento da área de cobertura da roda em relação ao eixo do sensor, cm |

± (20 ... 25) |

|

Precisão de determinar a posição do eixo, não pior, mm | |

|

Tensão de alimentação, V |

+12 (± 0,36) |

|

Consumo máximo de corrente, não mais, mA | |

|

Resistência de carga, não menos, kOhm | |

|

Poder de consumo, não mais, W | |

|

Profundidade de instalação da cabeça do trilho, mm |

45 (± 2) |

|

Instalação da parede lateral da cabeça do trilho, mm |

6 (± 1) |

|

Saída do sensor - cabo de três fios, comprimento, m | |

|

Faixa de temperatura operacional, 0 COM |

menos 40 ... + 60 |

|

Isolamento elétrico do trilho - de acordo com RD 32 TsSh05.30-90 |

|

Os elementos sensores do sensor são duas bobinas enroladas em núcleos de ferrite. Um circuito ressonante é montado em cada uma das bobinas. Os circuitos são alimentados por um gerador de voltagem alternada embutido com uma frequência de 30 ... 40 kHz. As saídas dos circuitos são conectadas às entradas dos detectores de amplitude, cujas saídas são conectadas diferencialmente à entrada do amplificador somador. A saída do amplificador é a saída do sensor.

As bobinas e os componentes eletrônicos do sensor são alojados em uma caixa de plástico de poliamida e selados com um composto de organossilício. O sensor é preso à base do trilho com uma braçadeira, o que garante a fixação confiável do sensor e o protege de choques e vibrações.

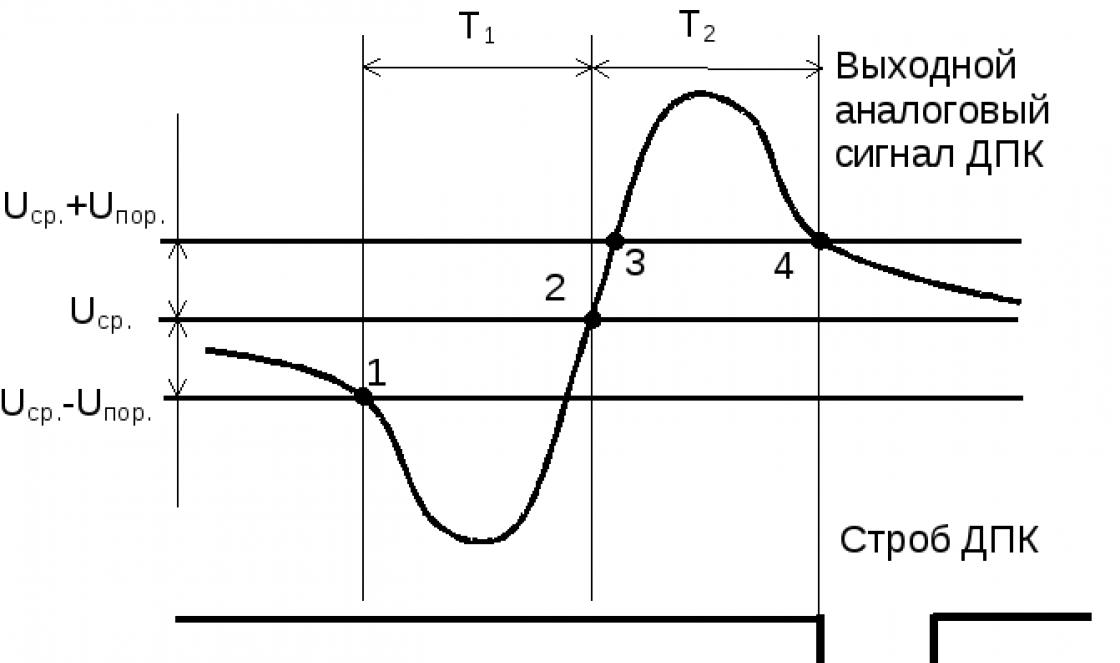

Ao instalar o sensor no trilho, os elementos sensíveis do sensor - as bobinas estão localizadas ao longo do trilho. Na ausência de uma roda na zona de sensibilidade do sensor, as tensões nos circuitos são iguais e a tensão de saída na saída do amplificador somador é zero. Quando a roda entra na faixa do sensor, ela se aproxima da primeira bobina do sensor ao longo do trem, cujo campo eletromagnético induz correntes parasitas na massa metálica da roda, causando uma diminuição na resistência equivalente do primeiro circuito da bobina e, consequentemente, uma diminuição na tensão na saída do amplificador somador. Conforme a roda se move em relação ao sensor, essa tensão diminui, atinge um mínimo e aumenta para zero no momento em que o eixo da roda está acima do centro do sensor (Fig. 6). Neste momento, a roda está posicionada simetricamente em relação às duas bobinas do sensor e as resistências equivalentes de seus circuitos são iguais. Com mais movimento da roda, ela se afasta da primeira bobina e se aproxima da segunda, o que leva a uma mudança na polaridade da tensão na saída do amplificador somador, que atinge um máximo quando o eixo da roda está acima do segundo bobina, e torna-se igual a zero quando a roda sai da faixa do sensor. Assim, o sensor DPD-01 reage à passagem da roda com um impulso constituído por duas meias-ondas - polaridade negativa e positiva. O momento de transição da meia onda negativa para a positiva corresponde à passagem do eixo da roda sobre o centro do sensor.

Arroz. 6. Diagrama de tempo dos sinais DCT

A tensão de saída do sensor não depende da velocidade do trem, mas é determinada apenas pela posição da roda em relação ao sensor e a altura de seu flange.

A ativação diferencial dos elementos sensíveis do sensor protege-o da influência de campos eletromagnéticos externos, inclusive de campos criados por correntes de tração reversa.

Características do sensor DKP-01 usado no ASDK-B:

1) O sensor reage ao momento em que o eixo da roda passa sobre o eixo de simetria do sensor. Sua resposta não depende da velocidade do trem (na faixa de velocidades de 0 a 300 km / h), do diâmetro da roda e da distância da superfície do sensor à superfície de rolamento do trilho.

2) O erro de fixação do momento de passagem do eixo do par de rodas sobre o eixo de simetria do sensor não é superior a 10 mm.

3) O sensor fornece medição de alta precisão da velocidade de passagem de cada eixo do trem e reconhecimento sem erros do eixo de cada unidade móvel de acordo com as distâncias de centro a centro calculadas.

4) O design da unidade de montagem do sensor garante uma fixação confiável do sensor à base do trilho, garantindo o isolamento de impactos e vibrações.

4.3 Rack de controle de equipamento de destilação

A cremalheira de controle do equipamento de destilação do sistema ASDK-B (Fig. 7) garante o funcionamento contínuo do equipamento de destilação no modo principal - o modo de controle automático das caixas de mancal e o modo auxiliar, serviço - o modo de manutenção do o equipamento complexo.

O rack de controle do equipamento de destilação (Fig. 8) inclui:

bloco de conversores de sinal secundários;

IPC com modem 1200 (ISA);

fonte de alimentação ininterrupta com bateria;

unidade de aquecimento para janelas de entrada de câmaras de piso;

placa de sinalização - uma placa indicadora para monitoramento visual do estado do equipamento de destilação.

No modo de controle automático de caixas de mancal, a cremalheira de controle do equipamento de destilação fornece as seguintes funções.

1) Autoteste do pós-equipamento com diagnóstico de falhas.

2) Calibração automática dos canais de medição com verificação da operabilidade do equipamento quando a alimentação é fornecida ao equipamento de destilação e periodicamente durante a operação. Durante a operação, a calibração automática pode ser realizada imediatamente antes da passagem de cada trem, na presença de um sinal de notificação sobre a aproximação de um trem (sobre um trem entrando na seção de aproximação), ou após a passagem de um trem, de acordo com um algoritmo especial (neste caso, um sinal sobre a aproximação de um trem não é necessário).

3) Medição dos parâmetros de um trem de passagem - velocidade, número de unidades móveis indicando o tipo de unidade de rolamento e o número de eixos nela, temperaturas próprias (absolutas) dos corpos da caixa de eixo e cubos da roda em graus Celsius com referência a na lateral do trem, o número de série da unidade móvel do trem principal e o número do eixo do vagão.

Arroz. 7. Vista externa do rack de controle do equipamento de destilação

Arroz. 8. Esquema da disposição do equipamento da cremalheira de controle do equipamento de destilação.

4) Processamento dos dados recebidos no modo de passagem de trem para identificar unidades de eixo de emergência e de aproximação.

5) Formação e transmissão para o painel de controle da estação e registro dos resultados da análise do estado do trem em escala de tempo quase real.

6) Monitoramento controlado por software do desempenho do equipamento de balsa usando o simulador de passagem de trem embutido no MPK.

O monitoramento do desempenho dos equipamentos de piso é realizado em todas as etapas da passagem do trem. Em caso de avaria, a lista de avarias é apresentada na informação sumária sobre o comboio passado no painel de controlo e sinalização da estação e nos indicadores da placa de sinalização do posto de controlo do equipamento de balsa.

O MPK é montado no chassi do PAC-700 (Fig. 9) e contém os seguintes módulos:

Fonte de alimentação ACE-916C

placa do processador ICOP-6033;

placa de E / S discreta ISO-P32C32;

Placa ADC L-264A;

modem 1200 (ISA).

Arroz. 9. Layout dos módulos do controlador

A fonte de alimentação do controlador é fornecida pelo fornecimento de tensão de + 24 V aos contatos correspondentes localizados no chassi de uma fonte de alimentação ininterrupta, que faz parte do rack de controle do equipamento de destilação. A ativação ou desativação da tensão de alimentação do IPC é realizada por meio de uma chave seletora instalada no painel frontal do chassi.

Nos painéis traseiros dos módulos MPK encontram-se conectores para ligação dos cabos que conectam o MPK com sensores e corpos executivos dos equipamentos de destilação através da unidade UPU.

A unidade VPS está localizada na estrutura (Fig. 10) e inclui os módulos dos seguintes dispositivos.

1) Chave de alimentação das câmeras de piso - KP, possibilitando o acionamento e desligamento manual ou automático das câmeras de piso (Tabela 2).

Arroz. 10. Layout dos módulos da unidade VPS

Tabela 2. Controles e indicações da chave de tensão (CP)

|

Nome do corpo |

Posição, condição |

Função |

|

Chaves de alternância "AVT RUCHN" BL, BP, SL, SP |

Configurando o painel de controle para o modo automático (por comando do IPC) ligando a alimentação da câmera de chão. Nesta posição, os interruptores “MANUAL ON” estão bloqueados. |

|

|

Mudar o painel de controle para o modo de ativação manual da câmera com a chave seletora de piso “MANUAL ON”. Nesta posição, o comando IPC para ligar as câmeras do chão é bloqueado. |

||

|

Chaves de alternância "RUCHN ON" BL, BP, SL, SP |

Topo |

A câmera externa está ligada.Os interruptores de alternância funcionam quando o comandoO MPK para ligar está bloqueado (interruptores "AVT RUCHN" na posição para baixo). |

|

A câmera externa está desativada. |

||

|

Indicadores luminosos BL, BP, SL, SP |

Ligado |

A fonte de alimentação da câmera externa está ligada. |

2) Quatro fontes de corrente estabilizadas - IT, destinadas a aquecer os emissores de calibração de câmaras de piso durante sua calibração. Para cada câmera de andar, há uma fonte de corrente individual. A ordem da disposição é a seguinte (da esquerda para a direita): caixa de eixo esquerda, caixa de eixo direita, cubo esquerdo, cubo direito. A fonte de alimentação é ligada automaticamente por comando do controlador ou manualmente (Tabela 3).

Tabela 3. Controles, indicação e controle da fonte de corrente (TI)

|

Nome do corpo |

Posição, condição |

Função |

|

Interruptor "MANUAL. EM " |

Topo (enquanto segura) |

Ativação manual da fonte de corrente para aquecimento do calibrador da câmara de piso. Quando a fonte de alimentação é ligada manualmente é imperativo controlartemperatura de aquecimento do calibrador pormedindo a tensão de saída do sensortemperatura da cortina nos contatos do conector de controle PTOS. |

|

Média |

A corrente manual para aquecer o calibrador está desabilitada. |

|

|

Luz indicadora |

Ligado |

A fonte de alimentação é ligada no modo manual ou automático. |

|

Nest "TOK" |

Conectando um voltímetro externo para controlar a corrente de saída usando o cabo ADBR. O fator de escala é 0,2 V / A. Valor da corrente de saída não superior a (2 0,2) A. |

3) Conversor de temperatura ambiente - PTOS, que converte sinais de três sensores primários de temperatura (ambiente, dentro do rack de controle do equipamento de destilação e backup) em um sinal unificado para alimentação às entradas ADC, e também fornece bloqueio da fonte de corrente ( desligamento) em caso de superaquecimento do emissor de calibração do piso da câmara. O limite de bloqueio é comum para todas as quatro câmeras do andar. O valor do limite de bloqueio é U pb = 3,2 (± 0,05) V, que corresponde a uma temperatura de cortina de 95 (± 3) ° C.

4) Dispositivo de isolamento galvânico - UGR, destinado ao isolamento galvânico de circuitos de sinal e comando, que são trocados entre o IPC e o bloco de conversores de sinais secundários. O dispositivo de isolamento galvânico permite ligar / desligar o modulador e abrir / fechar a veneziana de proteção de qualquer uma das quatro câmaras do piso em modo de serviço (Tabela 4).

Tabela 4. Controles e indicações do dispositivo de isolamento galvânico (UGR)

|

Nome do corpo |

Posição, condição |

Função |

|

Indicador luminoso "SERVICE" |

Ligado |

Indicação da transferência do IPC para o modo "SERVIÇO" pela chave seletora "SERVIÇO" no painel frontal do módulo PU. |

|

Chave seletora “MOD. BL ”,“ MOD. BP ”,“ MOD. SL ”,“ MOD. JV " |

Topo |

Ligar o modulador correspondentecâmeras de piso, se a chave seletora "OPERAÇÃO DE SERVIÇO" estiver na posição "SERVIÇO" |

|

Desligando o modulador correspondentecâmeras de piso se a chave seletora “SERVICE- OPERATION "está na posição" SERVICE "... Ao mudar a chave seletora “ OPERAÇÃO DE SERVIÇO "para a posição" OPERAÇÃO "interruptores de alternância não funcionam. |

||

|

Interruptor “ENVIAR. BL " “ENVIAR. BP " “ENVIAR. SL " “ENVIAR. JV " |

Topo |

Abrir o obturador de proteção da câmera de piso correspondente se a chave seletora “SERVICE-WORK” no painel frontal do painel de controle estiver na posição “SERVICE” (na presença do sinal luminoso “SERVICE”). |

|

Fechar o obturador de proteção da câmara do piso correspondente se a chave seletora "SERVICE-WORK" no painel frontal do painel de controle estiver na posição "SERVICE" (se houver um sinal luminoso "SERVICE" no painel frontal do UGR ) Quando a chave seletora “SERVICE-WORK” no painel frontal do painel de controle é colocada na posição “WORK” (na ausência do sinal luminoso “SERVICE”), as chaves seletivas não funcionam. |

5) Gerador de sinal de pico - FPS, que fornece a formação e armazenamento dos valores de pico dos sinais de saída das câmeras de piso no intervalo de tempo da passagem do conjunto eixo (cubo) roda no campo de visão do sistema óptico da câmera de chão. A passagem do intervalo de formação do valor de pico é realizada:

no modo de calibração por sinais (Strobe BL, Strobe BP, Strobe SL, Strobe SP) gerados pelo IPC;

no modo de medição pelo sinal "Strobe axle" gerado pela unidade FIP para caixas de eixo e o sinal "Strobe hub" gerado pelo IPC para as câmaras hub.

Existem duas possibilidades para testar os detectores de pico da placa FPS. Um, quando um sinal de teste externo com frequência de 3 kHz é ligado pelo software no comando externo "Test FPS" e uma tensão de 2 (± 0,2) V é removida nas saídas dos detectores de pico. O outro, quando um sinal de teste externo com frequência de 3 kHz é aplicado ao contato do conector de controle FPS (Tabela 5).

6) Gerador de pulso de corredor de trem - FIP, projetado para gerar os sinais de saída dos sensores de piso DPK, RCN e o sinal do relé de caminho da seção de abordagem (sinal de sinalização) em uma forma unificada e transferi-los através dos elementos de isolamento galvânico para as entradas da placa de entrada / saída discreta do controlador para sincronização do trabalho do complexo no processo de monitoramento da passagem do trem. O FIP também funciona como um Train Passage Simulator (PPI).

Tabela 5. Controles e indicações do gerador de pulso de passagem de trem (FIP)

|

Nome do corpo |

Posição, condição |

Funções |

|

Alternar interruptor "ON" |

Topo |

Ligue o FIP (ligue o integradofonte de alimentação secundária) |

|

Desativar FIP |

||

|

Luz indicadora "ON" |

Ligado |

Confirmação da inclusão do FIP. |

|

Botão "INICIAR" sem fixação |

pressione e solte |

Iniciando o modo de simulação de passagem de trem. |

|

Indicadores luminosos: DPK-1, DPK-2, DPK-3 |

Indicação de acionamento do sensor de passagem da roda. |

|

|

Luz indicadora "STROBE" |

Indicação da presença do sinal "STROBE-BUKSA". |

|

|

Indicadores luminosos: "STSB" "RTSN" |

Indicação da presença de sinais do sistema de sinalização e RCN. |

|

|

Luz indicadora IPP |

Indicação do modo de simulação da passagem do trem. Liga quando a API é iniciada. |

|

|

Luz indicadora "FALHA" |

Indicação de falha (mau funcionamento) do FIP durante a passagem de um trem real. |

|

|

Indicador digital "MODE CODE" |

Estados: |

No modo IPP, a velocidade do trem simulado é de 250 km / h. |

|

No modo FIP - indicação da medição da tensão média do WPC 1; No modo IPP, a velocidade do trem simulado é de 187 km / h. |

||

|

No modo FIP - indicação de medição da tensão média DPK 2; No modo IPP, a velocidade do trem simulado é de 150 km / h. |

||

|

No modo FIP - indicação da medição da tensão média WPC 3; No modo IPP, a velocidade do trem simulado é de 75 km / h. |

||

|

No modo IPP, a velocidade do trem simulado é de 30 km / h. |

||

|

No modo IPP, a velocidade do trem simulado é de 5 km / h. |

||

|

Esperando que um trem passe ou inicie uma API (ponto piscando com frequência de 1 Hz) |

||

|

Medição da tensão média do WPC. |

||

|

O valor medido da tensão média do WPC é normal. |

||

|

Valor medido de tensão médiaKDP saiu do alcance. |

||

|

Modo de análise de sinais do WPC e geração de pulsos estroboscópicos |

||

|

Botão de reset |

pressione e solte |

Reinicialize (reinicialize) o FIP. |

7) O painel de controle (CP) contém condicionadores de sinais primários para o sistema de sinalização e sinais para a posição das venezianas de proteção das câmeras do piso. Também no painel frontal da PU existem controles (Tabela 6), que fornecem:

a capacidade de definir um dos oito limites de alarme para a temperatura do pescoço do eixo (70 ... 180 ° С);

transferência do controlador para o modo de operação normal ou de serviço;

ligar a modulação e abrir as persianas de proteção de uma das quatro câmeras do andar (somente em modo de serviço);

desconexão das câmaras do cubo do piso.

Tabela 6. Elementos de controle e indicação do painel de controle (CP)

|

Nome do corpo |

Posição, condição |

Função |

|

Interruptor “SERVIÇO DE TRABALHO " |

EMPREGO |

Posição nominal ao ligar o IPC |

|

SERVIÇO |

Modo de operação de serviço. |

|

|

Mudar "THRESHOLD ° C" |

O limite de alarme é definido quando a temperatura do pescoço da caixa de eixo é maior ou igual a 70 ° C. |

|

|

O mesmo a 80 ° C. |

||

|

- “- a 90 ° C. |

||

|

- “- a 100 ° С. |

||

|

- “- a 120 ° С. |

||

|

- “- a 140 ° С. |

||

|

- “- a 160 ° C. |

||

|

- “- a 180 ° C. |

||

|

Interruptor CAMERA |

Instalando a câmera apropriadapiso em estado de funcionamento (modulador ligado, abertoobturador de proteção) no modo "SERVICE". |

|

|

Luz indicadora"PIT.RTSN" |

Acende quando a tensão de alimentação + 12 V é aplicada ao RCN. |

|

|

Luz indicadora“KV. BL "," KV. BP ”,“ KV. SL ”,“ KV. JV " |

Ligado |

Indicação do estado aberto da veneziana de proteção da janela de entradacâmara de piso correspondente. |

|

Interruptor “OFF ST " |

Posição estabelecida. Processos IPCinformações provenientes de todas as câmeras do piso (cubos e caixas de eixo). |

|

|

Topo |

Retirando as câmaras do cubo do piso do modo operacional, o IPC não processa as informações das câmaras do cubo do piso. |

|

|

Interruptor “PETE. RCN " |

Topo (funcionários) |

Ligar a fonte de alimentação secundária. O RCN serveFonte de alimentação de + 12V . |

|

Desconexão da fonte de alimentação secundária RCN (em caso de paralelotrabalhar com sistema PONAB ou DISK). |

8) A unidade de alimentação do rack de controle do equipamento de destilação com a fonte de alimentação ininterrupta incluída - UPS (Fig. 11, Tabela 7) fornece:

conversão de tensão alternada de 220 V em tensão estabilizada de + 24 V;

busca automática e conexão do conversor ao alimentador, cuja tensão esteja dentro dos limites especificados;

operação contínua do subsistema do ASDK-B básico em caso de mudança do alimentador principal para o reserva, bem como, por 4-5 horas, em caso de danos em ambos os alimentadores, alimentação do armazenamento +24 V bateria incluída no rack de controle do equipamento de destilação.

Arroz. 11. Esquema de disposição dos controles e indicação do UPS.

Tabela 7. Controles e indicadores de uma fonte de alimentação ininterrupta (UPS)

|

Nome do corpo |

Posição, condição |

Funções |

|

Luz indicadora ALIMENTADOR 220V 1 |

Ligado |

Indicação da presença de tensão 220 V na entrada “Alimentador 1”. |

|

Luz indicadora 220V ALIMENTADOR 2 |

Ligado |

Indicação da presença de tensão 220 V na entrada “Alimentador 2”. |

|

Luz indicadora BATERIA 24V |

Ligado |

Confirmação da disponibilidade da tensão de alimentação da bateria de reserva. |

|

Troca automática ALIMENTADOR 220V 1 |

Topo |

Alimentação de tensão 220 V desde a entrada “Alimentador 1”. |

|

Troca automática 220V ALIMENTADOR 2 |

Topo |

Alimentação de tensão 220 V desde a entrada “Alimentador 2”. |

|

Troca automática = BATERIA 24V |

Topo |

Conexão da bateria. |

|

Interruptor automático de AQUECIMENTO |

Topo |

Fonte de alimentação para a unidade de aquecimento para as câmaras do piso. |

|

Soquete 24V |

Monitoramento da tensão de saída 24 V. |

|

|

tomadas 220V |

Tensão 220V |

|

|

Indicador luminoso "FEEDER2" |

Indicação do modo de alimentação do UPS de “Alimentador 2”. |

|

|

Luz indicadora CAPTURE |

Indicação do modo de alimentação do UPS de uma das fontes de alimentação. |

|

|

Luz indicadora "SEARCH" |

O piscar do indicador indica a busca por uma fonte de alimentação. |

|

|

Luz indicadora de “Saída OK” |

Ligado |

Indicação da presença de tensão de saída de 24V. |

|

Luz indicadora “FALHA DE rede” |

Ligado |

Falta de tensão de alimentação 220 V nas entradas “Alimentador1” e “Alimentador2”. |

|

Luz indicadora de FALHA da bateria |

Ligado |

Falta de apoiotensão de alimentação24 V da bateria de armazenamento. |

9) A unidade de aquecimento (Fig. 12, Tabela 8) é projetada para fornecer tensão aos elementos de aquecimento de filme instalados nas tampas de proteção das câmaras do piso para fornecer proteção contra neve das janelas de entrada das câmaras do piso. A unidade de aquecimento é conectada aos elementos de aquecimento por cabos separados.

Arroz. 12. Layout dos controles e indicação da unidade de aquecimento para as câmaras do piso.

Tabela 8. Controles e indicações da unidade de aquecimento

O comando “Aquecimento” é enviado para a unidade de aquecimento a partir do controle da estação e painel de alarme. Neste caso, os elementos de aquecimento são conectados a uma fonte de tensão de ~ 24 V e o aquecimento das janelas de entrada de todas as quatro câmaras do piso é ligado.

A retirada do comando “Aquecimento” também é efectuada por um comando do comando da estação e quadro de alarmes, que desliga o aquecimento das janelas de entrada de todas as câmaras do piso. Para controlar a execução do comando "Aquecimento" na unidade de controle de aquecimento, dispositivos de limite são fornecidos no circuito de aquecimento de cada câmara do piso, que emitem uma tensão de 1 V para a entrada ADC do controlador do rack de controle do equipamento de destilação< U пор < 5 В, если ток в цепи обогрева >0,8 número I Para controlar a execução da remoção do comando “Aquecimento” quando o aquecimento é desligado, os dispositivos de limite enviam uma tensão para as entradas correspondentes do ADC< 0,2 В. Подтверждение включения обогрева каждой камеры напольной отображается на мониторе станционного пульта контроля и сигнализации пиктограммой.

A energia consumida pelo elemento de aquecimento de uma câmara do piso é de ≈ 80 W.

10) A placa de sinalização (Fig. 13, Tabela 9) com elementos de indicação (LEDs), trazida para a parte frontal do rack de controle, serve para monitorar o estado dos equipamentos de piso, unidades do rack de controle do equipamento de destilação (com a porta do rack fechada).

Fig. 13. As localizações dos LEDs na placa de sinalização.

Tabela 9. LEDs na placa de sinalização

|

Nome do indicador |

Posição, condição |

Funções |

|

LED "MPK" (cor verde) |

Piscando (f = 1 Hz) |

O IPC está funcionando bem. |

|

LED "KS" (cor verde) |

Ligado |

Sinaliza o recebimento de uma solicitação da Estação. |

|

Desligado |

Sinais sobre a transmissão de uma mensagem de resposta à Estação. |

|

|

LED CP (cor verde) |

Piscando (f = 0,5 Hz) |

Sinaliza que o IPC éna modalidade "Serviço automatizado de trabalho no Posto". |

|

Continuamente ligado |

Sinaliza que durante a operação automática principal do IPC, a chave seletora "Serviço" foi ligada. |

|

|

Desligado |

A chave seletora "Service" está desabilitada. |

|

|

LED "STS" (cor verde) |

Ligado |

Ele começa a brilhar a partir do momento em que o sistema de sinalização é registrado pelo guarda IPC e até que o sinal RCN seja removido. |

|

LED "AU" (vermelhoCor) |

Ligado |

Uma unidade de caixa de eixo de emergência foi encontrada (com aquecimento acima do limite designado pela estação ao longo do pescoço do eixo). O brilho continua até que a próxima calibração comece. |

|

LED "OA" (vermelhoCor) |

Ligado |

Indica um mau funcionamento de uma das unidades de equipamento de destilação: uma das câmaras do piso está inoperante (antes, durante ou após a passagem do trem). O brilho continua até o início da próxima calibração; a câmera do chão fica inoperante quando é orientada durante o “Trabalho de manutenção automatizado”. O brilho continua até o início do processo de orientação da outra câmera. |

|

LED DPK (vermelhoCor) |

Ligado |

Após a passagem do trem, as leituras de DPK1, DPK2, DPK3 não coincidem. O brilho continua até que a próxima calibração comece. |

|

LED "BKO" (vermelhoCor) |

Ligado |

Uma ou ambas as câmaras do piso da caixa de mancal são desconectadas remotamente do painel de controle da estação. O brilho continua até que ambas as caixas de eixo sejam ativadas remotamente. |

|

LED "SKO" (vermelhoCor) |

Ligado |

Uma ou ambas as câmeras hub montadas no chão são desativadas remotamente no painel de controle da estação. O brilho continua até que ambas as câmaras do hub sejam remotamente ativadas. Se a chave seletora estiver "OFF. CT "no painel frontal do painel de controle está na posição superior, o LED está desligado |

- Controlador de acessoÉ um dispositivo projetado para controlar o acesso por meio de pontos de acesso controlados por meio da análise de IDs de usuários lidos por meio de leitores (verificação de direitos). Os controladores de acesso podem tomar suas próprias decisões para conceder ou não acesso se os IDs de usuário estiverem armazenados na memória do controlador (neste caso, eles dizem que o acesso local é usado). Além disso, IDs de usuário só podem ser gravados no controlador de rede (no banco de dados do software). Nesse caso, o controlador de acesso desempenha as funções de um repetidor - envia o código para o controlador da rede e recebe dele a decisão de conceder ou não o acesso (neste caso, falamos de acesso centralizado). Os controladores de acesso controlam dispositivos de barreira usando contatos de relé;

- Identificadores- recursos exclusivos de usuários ACS. O identificador pode ser uma chave eletrônica Touch Memory, um cartão proxy sem contato, um chaveiro de rádio, um código PIN, dados biométricos (impressão digital, palma, íris ou padrão de retina, características geométricas do rosto, etc.). No ACS, a cada identificador são atribuídos determinados poderes, de acordo com os quais os controladores de acesso têm permissão ou não têm passagem;

- Leitores- dispositivos concebidos para ler o código identificador do utilizador e transmiti-lo ao controlador de acesso;

- Ponto de acesso- um objeto lógico ACS, na verdade, é uma barreira física equipada com um controlador de acesso e um leitor. Um ponto de acesso pode ser uma porta, um portão, uma catraca, uma barreira, um portal, etc. Os pontos de acesso podem operar em dois modos: com controle e sem controle da direção de passagem. Os pontos de acesso com controle do sentido de passagem podem ser bidirecionais (equipados com dois leitores) e unidirecionais (com um leitor, sem possibilidade de passagem no sentido oposto). A saída através de pontos de acesso sem controle da direção de passagem é geralmente realizada pressionando o botão;

- Área de acesso- objeto lógico do ACS. Zonas de acesso são áreas nas quais o território da empresa protegida é dividido. Os pontos de acesso com uma direção de passagem estão sempre localizados nas bordas das zonas de acesso. As zonas de acesso são configuradas para pontos de acesso se o sistema usar funções como cálculo de horas de trabalho e proibição de passagens repetidas (regra antipassback);

- Nível de acesso- direitos de acesso individuais, que determinam as regras de passagem pelos pontos e presença nas zonas de acesso, atribuídos ao ID do usuário. Com base nesses direitos, os controladores de acesso (ou controladores de rede) decidem se concedem ou não o acesso;

- Janelas de tempo- um conjunto de intervalos de tempo durante os quais a passagem é permitida. Os intervalos de tempo podem ser definidos para cada ponto ou área de acesso individualmente;

- Programas- componente do sistema de controle e gerenciamento de acesso. O software é usado para configurar os controladores ACS, incluindo a prescrição de IDs de usuário, níveis de acesso e janelas de tempo neles. O software também é usado para implementar funções adicionais como eventos de transmissão sobre passagens para implementar a proibição de passagens repetidas, monitoramento em tempo real de funcionários e visitantes da instalação protegida, registro (e acúmulo no banco de dados do sistema) de eventos ACS, registro as horas trabalhadas pelos funcionários da unidade., construção de relatórios diversos sobre eventos da ACS.

Modo de passagem padrão. Cada ponto de acesso na empresa que precisa ser monitorado possui um controlador de acesso e leitores instalados. Para que os funcionários possam passar pelos pontos de acesso, cada um deles recebe um ID de usuário exclusivo e as informações biométricas também podem ser usadas como identificador. O identificador é previamente armazenado na memória dos controladores de acesso ou controlador de rede, onde os níveis de acesso são atribuídos a ele. Se o sistema for controlado por software (AWP), geralmente parte dos dados pessoais do funcionário também é inserida no banco de dados AWP. Mediante a apresentação do identificador, o dispositivo ou controlador de rede toma a decisão de conceder ou não conceder acesso a um funcionário. Todos os fatos de passagens por pontos de acesso, bem como eventos relacionados, são armazenados na memória dos controladores de acesso, além de serem transferidos para um PC e inseridos no banco de dados da AWS. Posteriormente, com base nesses eventos, você pode obter uma variedade de relatórios, calcular o tempo trabalhado pelos funcionários, etc.

Sem reentrada(regra antipassback) é usado para que um identificador não possa ser reutilizado para entrar em qualquer zona de acesso sem primeiro sair dela. A resposta do controlador de acesso à violação da regra antipassback depende do modo antipassback definido para o nível de acesso do identificador em questão. Um dos seguintes modos pode ser usado:

- Estrito - o sistema proíbe acessos repetidos à área de acesso até a saída;

- Temporário - durante o tempo especificado, o sistema proíbe passagens repetidas da zona de acesso até a saída;

- Soft - o sistema não negará o acesso, mas o fato da violação da regra antipassback será registrado no log de eventos.

A regra de de-passagem só pode ser usada para portas com controle direcional. Suportado apenas pelo controlador "S2000-2".

Acesso pela regra de duas (ou mais) pessoas. Para controlar o acesso às zonas de acesso com maiores requisitos de segurança, o modo de passagem pode ser usado de acordo com a "regra de duas (três) pessoas" com níveis de acesso acordados. Quando o primeiro identificador é apresentado, o controlador de acesso muda para o modo de espera para o segundo identificador. Se a chave apresentada depois disso tiver um nível de acesso inconsistente, o controlador negará o acesso. Se o nível de acesso for acordado, o acesso será fornecido (no caso de utilizar o acesso pela regra de três pessoas, este procedimento será repetido para a terceira chave). Este modo de passagem é um parâmetro de acesso para o identificador e é configurado de forma independente para cada direção de passagem (para cada leitor) no nível de acesso. Esta função é suportada apenas pelo controlador S2000-2.

Acesso de confirmação. Se nem todas as pessoas que participam do procedimento de acesso de acordo com a regra de duas (três) pessoas devem entrar na zona de acesso seguro ”(por exemplo, o oficial de segurança confirma o acesso de outro funcionário), então o modo de passagem“ Confirmatório ” é definido para o nível de acesso dessas pessoas. O acesso independente usando uma chave com tal modo de passagem não é possível, e ao usar a regra de duas (três) pessoas usando tal chave, as mensagens "Acesso concedido" e "Passe" não serão geradas. Esta função é suportada apenas pelo controlador S2000-2. Os dispositivos S2000-2, a partir da versão 2.0x, também oferecem a possibilidade de organizar a confirmação não só com um identificador adicional, mas também com um botão especial.

Identificação dupla. Cada um dos leitores do controlador pode operar em um modo em que dois identificadores são necessários para a identificação (por exemplo, um cartão proxy e um código PIN). Este modo pode ser habilitado independentemente para cada leitor. Em caso de dupla identificação, o procedimento de concessão de acesso inicia-se com a disponibilização do código principal (o primeiro identificador). Se a chave for reconhecida e não houver violações do modo de acesso, o controlador entrará no modo de espera de código adicional. Se um código adicional for apresentado, o procedimento de identificação é considerado concluído com sucesso. Recomendamos o uso de “Proxy-KeyAH”, “Proxy-KeyAV” (para cartões EM-Marine), “Proxy-KeyMH”, “Proxy-KeyMV” (para cartões Mifare) como leitores para este modo de acesso.

Além disso, o dispositivo pode ser temporariamente alternado para o modo de acesso "Aberto" ou "Fechado".

Acesso sob coação.É possível avisar o segurança do objeto que o acesso ou controle de armar / desarmar é realizado sob coação. Para isso, o usuário, ao invés do identificador usual, apresenta o "Código de Coação" ao leitor. Neste caso, é gerada uma mensagem de alarme, mas por outro lado o uso de tal identificador não difere do usual. Existem duas formas de apresentar o "Código de Coação". No primeiro método, o usuário recebe dois em vez de um identificador. No modo normal, o primeiro identificador é usado e, sob coação, o segundo. Se a identificação dupla for usada, então você pode usar o segundo método para apresentar o "Código de Coação". Para este propósito, além do código adicional usual, um segundo "Código de coação adicional" especial é adicionado ao código do usuário principal. Na maioria das vezes, com a identificação dupla, um código PIN é usado como um código de chave adicional. Portanto, o usuário só precisa ter um único identificador primário e lembrar de dois códigos PIN - um PIN normal e um código de coação.

Modo de acesso fechado. Neste caso, todos os tipos de acesso através do ponto controlado são proibidos. A central pode ser comutada para este modo por meio de um comando centralizado via interface RS-485, mediante apresentação de uma chave do tipo "Fechamento", ou ao armar os laços bloqueando o acesso. O modo pode ser usado para bloquear temporariamente o acesso a certas instalações da instalação pelo serviço de segurança.

Abra o modo de acesso. A passagem livre é feita pelo ponto controlado sem apresentação de identificadores. No modo "Acesso aberto", o controlador emite uma ação de abertura no relé correspondente permanentemente (o relé desta direção está continuamente ligado ou continuamente desligado), portanto, este modo de acesso geralmente não pode ser usado para alguns tipos de dispositivos de bloqueio, como como travas eletromagnéticas. O dispositivo pode ser comutado para este modo por meio de um comando centralizado via interface RS-485, mediante apresentação de uma chave do tipo “Abertura”. Nos dispositivos S2000-2, a partir da versão 2.0x, a possibilidade de abertura total de livre acesso foi introduzida por meio de travas eletromecânicas, que abrem com um impulso curto e entram no estado "fechado" somente após a porta ser aberta e então fechado. Neste caso, quando o modo "Acesso está aberto" estiver ligado, o relé irá ligar por um curto período de tempo (pelo mesmo tempo da concessão do acesso) toda vez que a porta for fechada e a fechadura estiver aberta o tempo todo . Além disso, a nova versão dos dispositivos S2000-2 pode ser alternada para o modo de acesso aberto por um sinal de relé externo gravado pelo loop de alarme do dispositivo.

Os seguintes parâmetros importantes são configurados no dispositivo S2000-2 e no bloco S2000-4:

- Visualização da interface dos leitores conectados - Touch Memory, Wiegand, Aba Track. Este parâmetro é responsável pelo método de transferência do código do identificador de leitura para o controlador.

- Sensor de passagem - este parâmetro indica que o controlador usa um sensor de passagem. O objetivo principal do sensor é gerar a mensagem "Passa" quando este circuito for acionado após a concessão do acesso. O evento “Pass” é necessário para implementar a função antipassback e para o correto funcionamento da função “Time Tracking” na AWS;

- Controle de bloqueio de porta - quando a porta é aberta durante a passagem por um tempo superior ao “Tempo limite de bloqueio”, é gerada a mensagem de alarme “Porta bloqueada”;

- Controle de roubo - quando este parâmetro é habilitado, ao abrir a porta sem permitir o acesso, é gerada a mensagem de alarme “Porta quebrada”;

- Número da zona de acesso - de 0 a 65535. Número da zona de acesso, cuja entrada é controlada por este leitor (65535 - nenhum número de zona de acesso é definido - para portas de passagem);

- Desabilitar ao abrir a porta - interrupção antecipada do programa do relé de "abertura" ao abrir a porta (o relé é desconectado após o acionamento do sensor de passagem). Aconselha-se habilitar esta função nas travas eletromecânicas (para as quais não faz sentido alimentar com a porta já aberta);

- Desabilitar quando a porta é fechada - interrupção antecipada do programa de relé de "abertura" após o fechamento da porta (o relé é desconectado após o sensor de passagem ser restaurado). Aconselha-se ligá-lo ao utilizar a catraca, pois após girar a catraca é possível iniciar um novo procedimento de concessão de acesso. Na utilização de gateway, este parâmetro é sempre considerado habilitado, pois ao sair do gateway não é possível entrar novamente sem apresentar o identificador, e pode-se sair por dentro somente após pressionar o botão sair;

- Os relés dos controladores de acesso podem operar tanto para fechamento quanto para abertura. As táticas da operação do relé são selecionadas dependendo do mecanismo de travamento usado.

Para organizar um ou vários pontos de acesso autônomos em um objeto no ISO "Orion", você pode usar um controlador de acesso especializado "S2000-2", um painel de controle "S2000-4" com funcionalidade de controle de acesso e controladores de acesso biométricos "S2000-BIOAccess -MA300 "," S2000-BIOAccess-F22 "," S2000-BIOAccess-PA10 "," S2000-BIOAccess-SB101TC "," S2000-BIOAccess-W2 ". O controlador de acesso S2000-2 pode ser usado para organizar pontos de acesso bidirecionais e unidirecionais com e sem controle da direção de passagem. Para pontos de acesso organizados em "S2000-2", pode-se aplicar a regra antipassback, usar o acesso com confirmação ou pela regra de duas (ou mais) pessoas. A unidade de recepção e controle com funcionalidade de controle de acesso "S2000-4" e controladores de acesso biométricos permitem organizar um ponto de acesso unidirecional com ou sem controle da direção de passagem.

O controlador de acesso S2000-2 tem a capacidade de operar em vários modos: “duas portas para entrar”, “uma porta para entrar / sair”, “catraca”, “barreira”, “porta de entrada”. A memória do controlador pode armazenar 32.768 IDs de usuário; 32.768 eventos na ausência de comunicação com o controlador de rede, 100 janelas de tempo e 100 níveis de acesso. A lógica do controlador depende do modo de operação selecionado. Além disso, "S2000-2" tem dois loops de alarme aos quais você pode conectar detectores de segurança de contato, sinais para transferir o controlador para o modo de acesso aberto, sinais para habilitar identificadores de leitura. O controlador pode ser configurado para bloquear a porta no caso de alguma zona de segurança estar armada. É possível controlar a captura e remoção de loops do mesmo leitor e do mesmo identificador que é usado para controlar o ACS. Para fornecer a capacidade de fornecer acesso a uma ampla gama de pessoas cujos identificadores são difíceis ou impossíveis de entrar na memória do controlador (por exemplo, há muitos deles), desde que o código de todos esses identificadores satisfaça um certo bem- regra conhecida, os modelos de acesso são implementados em "S2000-2".

Modos de operação "S2000-2"

Duas portas para a entradaNeste modo, o controlador controla o acesso por meio de dois pontos de acesso independentes, e a concessão de acesso em uma direção (entrada) requer a apresentação de identificadores, e para fornecer acesso na direção oposta, o botão EXIT é pressionado.

Para cada leitor, você pode configurar dupla identificação, acesso de acordo com a regra de duas (ou mais) pessoas, acesso com confirmação. Ambos os leitores neste modo de operação do dispositivo funcionam independentemente um do outro. Aqueles. ao abrir o acesso livre (ou, ao contrário, fechar o acesso) em um leitor, o segundo irá operar em modo de espera até que também seja dado o comando apropriado. Em geral, neste modo de funcionamento, a regra antipassback não pode ser utilizada para portas (visto que as portas não são, neste caso, pontos de acesso com controlo do sentido de passagem). No entanto, se o botão de saída de um dos pontos de acesso não for usado, ele pode ser definido para o modo antipassback.

Este modo é projetado para controlar o acesso através de uma porta, que possui apenas um dispositivo de travamento e que é controlada por um sensor de passagem. A concessão de acesso em ambas as direções requer o fornecimento de IDs de usuário. Os botões de saída também podem ser usados para conceder acesso (por exemplo, para abrir a porta do posto de segurança).

Nesta modalidade, pode-se utilizar a regra antipassback, acesso pela regra de duas (ou mais) pessoas, acesso com confirmação, dupla identificação. No modo de operação "Uma porta para entrar / sair", quando o acesso livre é aberto, os leitores do controlador funcionam de forma síncrona - quando um comando é enviado para um leitor do dispositivo, o segundo leitor passa automaticamente para o mesmo modo.

Neste modo de operação o controlador S2000-2 controla a passagem pela catraca eletromecânica. As catracas possuem dois circuitos de controle para cada direção de passagem (geralmente esses circuitos de controle estão localizados na unidade de controle externa que é fornecida com a catraca). Além disso, a disponibilização de acesso em cada direção requer a apresentação de IDs de usuário nos leitores instalados em ambos os lados da catraca. Para fornecer acesso remoto pelo operador, os botões "Sair" podem ser usados. Se for necessário autorizar o acesso e registrar um identificador de passagem, que teria o acesso negado no modo normal (janela de tempo não está ativa, expirou, antipassback foi violado ou o identificador não foi inserido na memória do controlador), um botão "Permissão" adicional pode ser conectado ao controlador ... O botão "Resolução" pode ser usado para todos os modos de operação do dispositivo, exceto para o modo "Gateway".

Na modalidade "Catraca" pode-se utilizar a regra antipassback, dupla identificação, acesso pela regra de duas (ou mais) pessoas, acesso com confirmação. Ambos os leitores neste modo de operação do dispositivo funcionam independentemente um do outro. Isso significa que quando o acesso livre é aberto (ou, ao contrário, o acesso é fechado) em um leitor, o segundo funcionará em modo de espera até que o comando correspondente também seja dado a ele.

Neste modo, o controlador gerencia o acesso bidirecional por meio de um ponto de acesso com um dispositivo de barreira - uma barreira. O primeiro relé controlador controla a abertura (elevação) da barreira e o segundo relé controla o fechamento (redução). Normalmente, os relés do controlador são conectados à unidade de controle da barreira. A concessão de acesso em ambas as direções requer a apresentação de IDs de usuário nos leitores instalados em ambos os lados da barreira. Para controle remoto (manual) da barreira, os botões "Entrada" e "Saída" podem ser usados. Os sensores de passagem do carro, além de registrar a passagem, desempenham a função de proteção contra o rebaixamento da barreira do carro. Enquanto pelo menos um dos sensores de passagem estiver em um estado acionado, a barreira não abaixará. Por esta razão, sensores de passagem (geralmente sensores de feixe óptico são usados) são colocados em ambos os lados da barreira para que qualquer veículo sob a barreira acione pelo menos um sensor. Para aumentar a resistência de imitação, os sensores da presença do veículo na zona do leitor podem ser conectados aos loops de alarme do controlador. Nesse caso, os identificadores serão percebidos pelo controlador apenas se houver um carro próximo ao leitor. É possível controlar os semáforos por meio dos dispositivos de comutação "UK-VK / 06". Para ligar / desligar os semáforos, são utilizadas as saídas de controle de LED dos leitores. Os dispositivos "UK-VK / 06" podem comutar tensões de até 220 V (corrente alternada) e correntes de até 10 A, o que permite controlar quase todos os semáforos.

No modo de operação “Barreira” pode-se utilizar a regra antipassback, dupla identificação, acesso pela regra de duas (ou mais) pessoas, acesso com confirmação. No modo de operação "Barreira", quando o acesso livre é aberto, os leitores do controlador funcionam de forma síncrona - quando um comando é enviado para um leitor do dispositivo, o segundo leitor passa automaticamente para o mesmo modo.

Neste modo, o controlador controla o acesso através de um ponto de acesso, que são duas portas com um espaço fechado entre elas (gateway), e ambas as portas não podem ser abertas ao mesmo tempo. Na entrada do portal, de cada lado (fora do portal), dois leitores estão instalados. No posto de segurança que controla o funcionamento do gateway, dois botões "Sair" são instalados para que o guarda possa deixar uma pessoa entrar no gateway sem apresentar um identificador, dois botões "Confirmar" para liberar uma pessoa do gateway, e um Botão "Negar" para negar o acesso. Para passar pela primeira porta (entrada para o portal), é necessário um identificador. A segunda porta abre automaticamente, após a primeira porta ser fechada, ou depois que o protetor pressiona o botão "Confirmar" (definido ao descrever o nível de acesso). Se o posto de segurança não for fornecido e o portal funcionar exclusivamente em modo automático, os botões "Confirmação" ainda precisam ser conectados para que uma pessoa tenha a oportunidade de sair pela porta por onde entrou, se mudar de ideia ou permanece dentro de mais do que o tempo concedido. O tempo permitido de permanência de uma pessoa no gateway é definido pelo parâmetro "Tempo para confirmação de acesso". Durante esse tempo, qualquer um dos botões de confirmação pode ser pressionado e a porta correspondente será aberta. Se durante este tempo nenhum dos botões de "Confirmação" for pressionado, o procedimento de acesso será considerado incompleto e o gateway estará livre. Após expirar o “Tempo para confirmação de acesso”, uma pessoa pode ser liberada do gateway apenas através da porta por onde entrou, pressionando o botão “Confirmação” desta porta. Por um lado, o “Tempo para confirmação de acesso” deve ser escolhido suficiente para identificação adicional, por outro lado, se uma pessoa apresentou um identificador, mas não entrou no gateway, então durante este tempo um novo procedimento de acesso não será capaz de começar. Quando você pressiona o botão "LOCK", a mensagem "Acesso negado" é gerada, nenhuma porta se abre. É possível liberar uma pessoa da câmara de descompressão somente através da porta pela qual ela entrou, pressionando o botão CONFIRMAÇÃO correspondente. Se você equipar o gateway com um sensor de presença e conectá-lo à entrada "BUSY" do controlador, não haverá prazos rígidos - a identificação adicional pode ser realizada enquanto for necessária. As portas devem ser equipadas com sensores de abertura (o parâmetro "Sensor de passagem" é sempre considerado ligado). Neste modo de operação, a regra antipassback, dupla identificação e acesso de confirmação podem ser usados. No modo de operação “Gateway”, quando o acesso livre é aberto, os leitores do controlador funcionam de forma síncrona - quando um comando é enviado para um leitor do dispositivo, o segundo leitor passa automaticamente para o mesmo modo.

Ao organizar pontos de acesso complexos, se durante o acesso através do leitor de um controlador "S2000-2" ver.2.0x for necessário bloquear o acesso através dos leitores de outros controladores semelhantes, seu trabalho pode ser sincronizado através do sinal "Ocupado". Neste caso, ao apresentar o identificador, o dispositivo analisa a entrada "Ocupado" e só dá acesso se a entrada estiver inativa. Deste momento até o registro do fato de passagem, o controlador ativa sua saída "Ocupado" para bloquear os leitores dos demais controladores por este tempo. O contato "Ocupado" é uma entrada e uma saída do dispositivo. Para sincronizar vários "S2000-2", basta conectar seus contatos "Ocupados" entre si (assim como os contatos "GND" se os controladores forem alimentados por fontes de alimentação diferentes). Além disso, é necessário habilitar os parâmetros "Aceitar OCUPADO" e "Problema OCUPADO" para o leitor para que o acesso através deste leitor seja bloqueado ao acessar através dos leitores de outros controladores, e vice-versa, para que ao acessar através deste leitor , os leitores de outros controladores são bloqueados temporariamente. Ao mesmo tempo, o sinal "BUSY" pode ser usado para conectar o detector de presença se o próximo procedimento de acesso só puder ser iniciado após o ponto de acesso ter sido liberado.

Esse esquema pode ser usado, por exemplo, ao equipar a entrada de um estacionamento de dois níveis. Um dispositivo controla a barreira do lado da rua e os outros dois controlam as barreiras na entrada do primeiro e segundo níveis. Sensores de presença monitoram a presença do veículo na rampa. Para bloquear a entrada simultânea de um carro em uma rampa de diferentes níveis, é necessário definir os parâmetros "Problema OCUPADO" e "Aceitar OCUPADO" em um dos leitores de cada controlador (aquele que permite a entrada na rampa). Para os leitores que controlam a saída da rampa, esses parâmetros devem ser desligados.

O bloco S2000-4 pode controlar o acesso por meio de um ponto de acesso, e o fornecimento de acesso em uma direção requer a apresentação de identificadores de usuário e, para fornecer acesso na direção oposta, o botão Sair é pressionado. Ao usar a funcionalidade de controle de acesso no bloco, o primeiro loop é usado para conectar o botão de saída e o sensor de passagem, e o primeiro relé é alocado para controlar o dispositivo de travamento. "S2000-4" tem a funcionalidade de bloquear o acesso se algum (ou todos) os loops de alarme do bloco estiverem armados. É possível controlar a captura e remoção de loops do mesmo leitor e do mesmo identificador que é usado para controlar o ACS. Como usando o bloco é possível organizar apenas um ponto de acesso unidirecional sem controle da direção de passagem, é impossível configurar a regra antipassback para ele. A unidade suporta o modo de identificação de usuário duplo.

O bloco suporta até 4096 IDs de usuário e o buffer de eventos do bloco é projetado para 4088 eventos. Até 16 janelas de tempo podem ser armazenadas na memória.

Ao usar cartões de proximidade baratos (padrão EM-Marine) ou chaves Touch Memory como identificadores, o serviço de segurança ou a operação da instalação pode enfrentar os fatos de clonagem (cópia) de identificadores pelos usuários. A proteção confiável contra a cópia de cartões será o uso de leitores especializados com a função "anti-clone" "Proxy-5MSG", "Proxy-5MSB" e cartões do padrão MIFARE (MIFARER Classic 1K (S50), MIFARER Classic 4K (S70 ), MIFARER Plus S 2K, MIFARER Plus S 4K, MIFARER Plus SE 1K, MIFARER Plus X 2K, MIFARER Plus X 4K).

Na primeira variante, ao identificar o usuário, será utilizado o número do cartão único de fábrica, mas o leitor o transmitirá apenas em caso de autorização bem-sucedida. A autorização é feita por uma palavra secreta escrita na área protegida da memória do cartão, que é verificada pelo leitor.